Aufgedeckt: Globaler WhatsApp-Job-Betrug mit China und Cyber-Sklaverei-Netzwerken verbunden

"Glauben Sie, dass ich Sie um 30 Dollar [28 Euro] für die Zeit betrogen habe, die ich damit verbracht habe, Sie für diesen Job auszubilden?", fragte "Stella", eine WhatsApp-Betrügerin, mit der Euronews Next Kontakt aufgenommen hat.

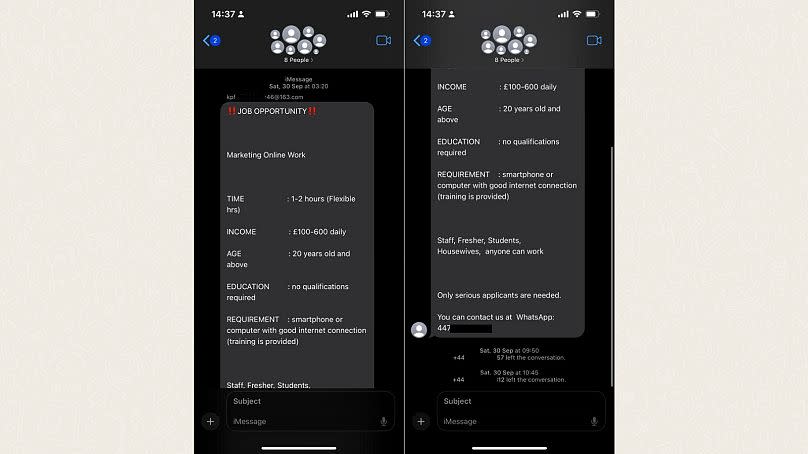

Euronews Next gab sich als neuer "Angestellter" aus und "arbeitete" mit Stella, die angeblich eine in London ansässige Anwerberin für eine Handelsplattform namens Digital Logic ist, im Rahmen einer Untersuchung über einen weit verbreiteten globalen Phishing-Betrug bei der Personalbeschaffung.

Stella versuchte, uns davon zu überzeugen, US-Dollar in Tether (USDT), eine an den Wert des Dollars gebundene Kryptowährung, umzutauschen und den Betrag an Digital Logic zu überweisen, eine Plattform, auf der wir angeblich Geld verdienen würden.

In der ersten Woche unserer "Beschäftigung" nahmen wir eine 0,6-prozentige Provision ein und verdienten laut der Plattform 800 USDT, aber wir mussten unser Konto "zurücksetzen" und 30 USDT hinzufügen, wenn wir weiterarbeiten wollten.

Als Euronews Next Stella wiederholt fragte, warum dies notwendig sei und ob es sich um einen Betrug handele, wurde sie defensiv und betonte, dass sie uns nur um einen kleinen Betrag gebeten habe.

Zu diesem Zeitpunkt hatte Euronews Next jedoch bereits mit Betrugsexperten gesprochen, die den Betrug detailliert beschrieben und erklärten, dass die Beträge, die zum "Zurücksetzen" benötigt wurden, jede Woche verdoppelt würden.

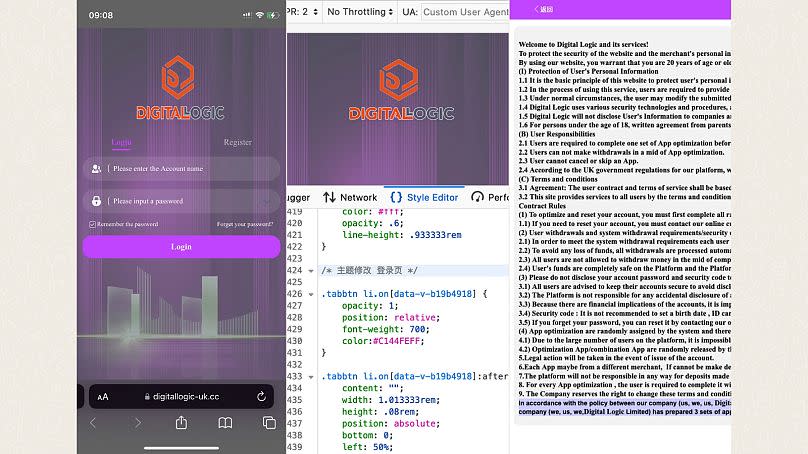

Die Experten hatten uns bereits bestätigt, dass Digital Logic Teil eines größeren Betrugsnetzwerks ist. Einem Dokument auf der Website des Unternehmens zufolge wurde die Firma am 14. Juli 2008 in Texas in den Vereinigten Staaten gegründet.

Euronews Next hat sich mit dem Sprecher des texanischen Außenministeriums in Verbindung gesetzt, der dem widersprach: Es gebe zwar eine Firma mit demselben Namen in dem Bundesstaat, aber sie sei lange vor 2008 gegründet worden und das Dokument sei gefälscht.

Digital Logic ist bei weitem nicht das einzige Unternehmen mit einer gefälschten Online-Präsenz, wie ein neuer Bericht des AI-Cybersicherheitsunternehmens CloudSEK zeigt. Die Autoren des Berichts haben herausgefunden, dass mehr als eintausend Unternehmen von dieser speziellen Masche betroffen sind.

"Wir haben für einen großen Kunden eine KI-Markenüberwachung durchgeführt und dabei eine Menge gefälschter Domains entdeckt", so Koushik Sivaraman, Vice President bei CloudSEK.

"Was wir entdeckt haben, ist, wie gut organisiert die Betrüger sind, wie weit verbreitet und wie gewieft sie in Bezug auf die operative Sicherheit sind", sagte er Euronews Next.

Er und sein Team haben die Masche WebWyrm genannt (in Anlehnung an den Drachen Lindwurm der deutschen Mythologie) und glauben, dass bereits über 100 Millionen Euro von mehr als 100 000 Opfern erbeutet wurden.

Woher bekommen die Betrüger unsere Zahlen?

CloudSEK untersucht zwar noch, wie die Betrüger an Hunderttausende von Telefonnummern gelangt sind, geht aber davon aus, dass einige von ihnen aus undichten Stellenbörsen stammen, da sich einige Nachrichten auf Bewerbungen beziehen, die von den Betrügern anvisierten Personen dort abgegeben haben.

Die Personalvermittlungsunternehmen, die von den Betrügern als Decknamen verwendet werden, erklärten ihrerseits, dass sie selbst nicht gehackt wurden.

Laut den Experten der gemeinnützigen Organisation JobsAware, mit denen Euronews Next für den ersten Teil dieser Untersuchung gesprochen hat, entsprechen die Telefonnummern, auf die es bei diesem Betrug ankommt, auch nicht unbedingt denen von Kunden großer Firmen wie Adecco oder Hays and Reed, die von den Betrügern "geklont" und benutzt werden.

"Ihre Telefonnummer war nicht Teil einer Datenverletzung bei Totaljobs, und Ihre Daten sind bei uns weiterhin sicher", heißt es in einer E-Mail, die der Personalvermittler Anfang Oktober an seine Kund:innen schickte und zu der Euronews Next Zugang hatte.

Andere vermuteten einen Verstoß durch WhatsApp, das im Mai 500 Millionen Telefonnummern preisgegeben haben soll und über das der größte Teil dieses Betrugs lief.

Ein Sprecher des Unternehmens, das sich im Besitz von Meta befindet, hat Euronews Next jedoch mitgeteilt, dass es nicht Ziel eines Hacks war und dass die Behauptungen unbegründet seien.

Berichte über betrügerische Nachrichten, die über iMessage empfangen wurden, sind ebenfalls aufgetaucht und haben die Suche weiter erschwert.

"Alle sagen: 'Diese Art von Betrug haben wir schon gesehen', aber ich glaube, die Leute sind sich des Ausmaßes dieses Betrugs nicht bewusst", erklärte Sivarman von CloudSEK.

Das Unternehmen steht in Kontakt mit den weltweiten Strafverfolgungsbehörden, die "zunächst nicht überrascht waren", aber ihre Meinung änderten, als sie das Ausmaß des Betrugs erkannten.

Euronews Next hat sich im Zuge dieser Untersuchung mit Europol, Interpol und dem FBI in Verbindung gesetzt. Während die erstgenannte Organisation erklärte, sie könne weder bestätigen noch dementieren, dass sie an WebWyrm arbeite, antwortete Interpol auf unsere Anfragen, sie habe "zum jetzigen Zeitpunkt keine Informationen zu teilen".

Das FBI gab nicht viel mehr Klarheit über die Herkunft der Daten der Opfer, sondern bemerkte nur, dass seine Abteilung Internet Crime Complaint Center "über 500 Beschwerden über Betrug am Arbeitsplatz erhalten hat, die die Verwendung von WhatsApp betreffen und von Beschwerdeführern aus mehr als 60 Ländern eingereicht wurden".

Steckt China hinter WebWyrm?

CloudSEK hat sechs Monate damit verbracht, das WebWyrm-Netzwerk aufzudecken, und obwohl ihre Arbeit noch andauert, haben sie nach eigenen Angaben bereits über 6 000 Websites gefunden, die mit dem Betrug in Verbindung stehen.

"Wenn Missbrauchsmeldungen auftauchen, wechseln die Betrüger schnell zu einer neuen Infrastruktur", um eine dauerhafte Anonymität und operative Kontinuität zu gewährleisten", heißt es in dem neuen Bericht des Unternehmens.

Den Forschern zufolge entziehen sich die Täter der Entdeckung, indem sie regelmäßig die IP-Adressen ihrer Plattformen ändern.

CloudSEK hebt ähnliche Muster bei diesen Websites hervor, darunter die Ausrichtung auf mobile Endgeräte, die Benennung nach einer Reihe von Schlüsselwörtern (wie der Name des "Arbeitgebers" von Euronews Next, Digital Logic) und die Notwendigkeit einer Anmeldeseite, um vollen Zugang zur Plattform zu erhalten.

Anuj Sharma, Sicherheitsforscher bei CloudSEK und Autor des WebWyrm-Berichts, hat herausgefunden, dass den Webseiten 119 IP-Adressen entsprechen, die zu 12 autonomen Systemnummern (ASN) gruppiert sind, einem Netzwerk für Host-IPs.

"Die Orchestratoren sind natürlich eine einzige Gruppe", sagte Sharma gegenüber Euronews Next. Zwei der 12 ASNs, die er identifiziert hat, haben ihren Sitz in China und "waren zuvor schon in Betrügereien wie Krypto-Betrug verwickelt", so der Forscher.

Alle Websites enthalten "chinesische Sprache oder Verweise im Quellcode", und Sharma hat außerdem festgestellt, dass 800 Websites auf ThinkAdmin, einem chinesischen Backend-Framework, aufgebaut wurden.

CloudSEK kann WebWyrm nicht mit Sicherheit einer Gruppe zuordnen, sagte aber gegenüber Euronews Next, man gehe davon aus, dass der Betrug von Gruppen mit chinesischem Ursprung inszeniert werde.

In der Zwischenzeit, während die Ermittlungen laufen und die Täter unter die Lupe genommen werden, tauchen Nachahmer-Betrügereien auf, und die Drahtzieher wechseln die Techniken, wobei immer mehr Websites bei der amerikanischen IT-Firma CloudFlare gehostet werden, die IP-Adressen verbergen kann, erklärte Sharma.

Beruht dieser Betrug auf Cyber-Sklaverei?

"Wir waren sehr überrascht über das Ausmaß, in dem dieser Betrug stattfindet, und über die regionale Anpassung der Täter", sagte CloudSEK-Vizepräsident Sivarman.

Sein Team hat im Code der betrügerischen Websites Hinweise auf über 600 WhatsApp-Nummern aus der ganzen Welt gefunden.

Laut CloudSEK haben die Betrüger höchstwahrscheinlich Telefonfarmen mit endlosen Reihen von Telefonen oder verwenden SIM-Boxen, Gateways, von denen aus sie mehrere SIM-Karten verwalten.

Sie glauben auch, dass die Täter virtuelle internationale Nummern über leicht zugängliche Dienste einrichten. Aber das ist noch nicht alles.

"Wenn man in den USA ist, bekommt man eine Nachricht, dass man in Dollar verdienen kann, aber in Indien bekommt man eine Nachricht, dass es Rupien sind. Die Betrüger achten also auf die Währung und das lokale Bewusstsein, und die gefälschten Domänen, die sie erstellen, haben sogar Präfixe oder Suffixe, um sie verschiedenen Regionen zuzuordnen", erklärte Sivarman.

Während der Betrug anfangs vor allem auf britische und australische Telefonnummern abzielte, werden nun auch Menschen aus Italien, Frankreich und der Schweiz auf diesen Betrug aufmerksam, wie Euronews Next nach eigener Recherche feststellte.

Der Zuschnitt und das massive Ausmaß der menschlichen Interaktionen veranlassten Sivarmans Team zu untersuchen, wie eine solche Operation durchgeführt werden könnte.

"Das war der Zeitpunkt, an dem wir die Verbindung zur Cyber-Sklaverei herstellten", so Sivarman.

Nach Angaben des Sozialunternehmens Humanity Research Consultancy (HRC) hat die Cyber-Sklaverei ein noch nie dagewesenes Ausmaß erreicht.

"Während es mittlerweile zum Alltag gehört, mit betrügerischen Nachrichten zugespammt zu werden, könnte diese Unannehmlichkeit tatsächlich auf eine bösartige neue Form der modernen Sklaverei zurückzuführen sein", heißt es in ihrem Bericht zu diesem Thema.

HRC hat Verbindungen dokumentiert, die von Menschenhändlern in Südostasien und Dubai eingerichtet wurden und die sich nun auch in Lateinamerika entwickeln.

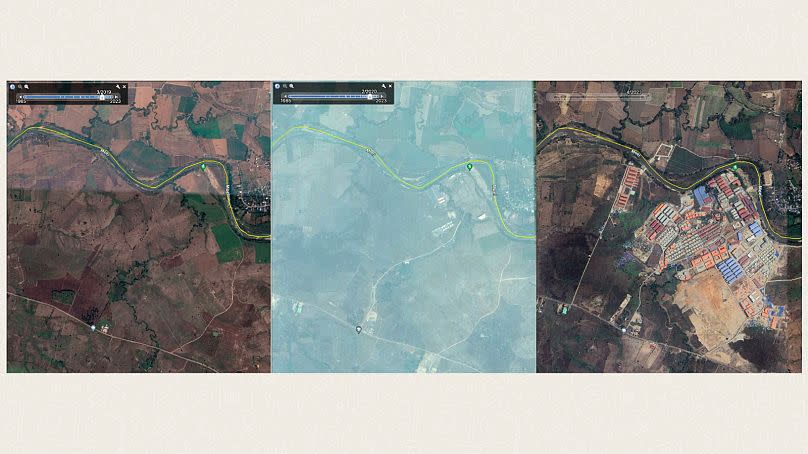

In Myanmar gibt es in Myawaddi, nahe der thailändischen Grenze, etwa 20 Lager, von denen der KK Park das berüchtigtste ist. In Kambodscha wurde Sihanoukville, das im Rahmen der chinesischen One Belt One Road-Initiative entwickelt wurde, als eines der wichtigsten Zentren für Cyber-Sklaverei identifiziert.

Nach Angaben der kambodschanischen Regierung wird die Sonderwirtschaftszone Sihanoukville - am Rande der Stadt - "von chinesischen und kambodschanischen Unternehmen errichtet" und "zielt darauf ab, eine ideale Investitionsplattform für Unternehmen zu schaffen".

Während dies anfangs der Fall gewesen sein mag, glaubt HRC, dass Kambodschas Verbot des Glücksspiels im Jahr 2019 und die COVID-19-Pandemie dazu geführt haben, dass viele Investoren abgewandert sind und chinesischen Banden des organisierten Verbrechens Platz gemacht haben.

Heute werden in der "überwiegend von Chinesen betriebenen Stadt" Casinos in Arbeitslager umgewandelt.

Die Täter locken Opfer aus dem ganzen Kontinent, einschließlich China, Vietnam und Bangladesch, an, indem sie auf Jobportalen oder in sozialen Medien Stellen in den Bereichen Kundendienst, Produktservice und Online-Glücksspiel anbieten.

Laut HRC sind die Opfer in der Regel zwischen 18 und 30 Jahre alt. Während sie sich anfangs vielleicht freiwillig auf das Gelände begeben, können sie es, sobald sie zu arbeiten beginnen, in der Regel nicht mehr verlassen, da ihre Pässe konfisziert werden und ihnen Folter droht, wenn sie sich nicht fügen.

Die Opfer werden auch "offen zwischen Arbeitgebern und Sklavenhaltern verkauft", so der Bericht von HRC.

Die inhaftierten Personen werden gezwungen, andere über soziale Medien oder Nachrichtendienste wie WhatsApp zu betrügen, und je nach Art des Betrugs werden bestimmte Fähigkeiten, wie z. B. Englischkenntnisse, verlangt.

Valentina Casulli, die Leiterin der Abteilung Operationen bei HRC, hat sich seit Februar 2023 mit den Machenschaften von WebWyrm befasst.

Obwohl sie den Verdacht hatte, dass hinter dem Betrug Cyber-Sklaverei steckt, erhielt sie erst vor zwei Wochen die Bestätigung.

"Wir erhielten Informationen von einem Opfer, das sich in einer Einrichtung in Dubai aufhielt. Er wurde dorthin verschleppt und musste Menschen dazu bringen, eine bestimmte Anzahl von Aufgaben auf einer Website auszuführen", sagte sie Euronews Next und bezog sich dabei auf den Modus Operandi von WebWyrm.

Ein zweites Opfer in Myanmar beschrieb ebenfalls den gleichen Betrug.

"Stella" von Digital Logic sagte, sie sei in London, aber Euronews Next war nicht in der Lage, auf Anfrage ein Foto zu erhalten, um ihre Identität oder ihren Standort zu bestätigen.

Als wir vorschlugen, sich an Nichtregierungsorganisationen zu wenden, die sich mit Menschenhandel befassen, wenn sie unsicher sei, antwortete Stella: "Ich verstehe nicht, wovon Sie reden".

"Ein länderübergreifendes Verbrechen braucht eine länderübergreifende Antwort".

Nach Angaben von Casulli werden derzeit fast eine Million Menschen in solchen Lagern festgehalten. Während sie möglicherweise gezwungen sind, WebWyrm-Operationen durchzuführen, geht die Expertin davon aus, dass sie höchstwahrscheinlich auch andere Arten von Betrug begehen, wie z. B. langfristige Betrügereien, die als "Schweineschlachten" bekannt sind und bei denen es um Matchmaking und Krypto geht.

Laut HRC, das in den kommenden Wochen ein Briefing über die Verbindung zwischen WebWyrm und Cyber-Sklaverei veröffentlichen wird, sind die Compounds in der Regel im Besitz einer Person, die sie an Unternehmen vermietet, die die Cyber-Sklaven verwalten, und die Besitzer zahlen manchmal Bestechungsgelder an lokale Behörden.

"Dies ist ein Glied in einer Kette riesiger krimineller Operationen", sagte Casulli und erläuterte, dass mit dem Geld aus Betrügereien wie WebWyrm illegales Glücksspiel, Drogenhandel und sexuelle Ausbeutung finanziert werden könnten.

"Das Geld wird gewaschen und verschwindet dann einfach. Es ist unauffindbar", fügte sie hinzu.

Die Tatsache, dass die Einkünfte in Kryptowährungen erzielt werden, erschwert die Verfolgung der Gelder zusätzlich, und vor kurzem wurde die Finanzierung terroristischer Aktivitäten mit Tether aufgedeckt.

Obwohl die Verbindungen in der Öffentlichkeit an Bedeutung gewinnen - der chinesische Film "No More Bets" war diesen Sommer der Kassenschlager - und Interpol sie im Juni als " Orange" gekennzeichnet hat, muss laut der Forscherin mehr getan werden, um diese "globale Sicherheitsbedrohung" zu stoppen.

In seinem kürzlich veröffentlichten Bericht weist das Büro der Vereinten Nationen für Drogen- und Verbrechensbekämpfung (UNODC) auf viele Mängel der lokalen Behörden hin, wie Korruption und fehlende Mittel, erwähnt aber auch, dass der Verband der ostasiatischen Länder (ASEAN) und China einen "umfassenden, detaillierten Aktionsplan" ausgearbeitet haben, der demnächst vorgelegt werden soll.

Casulli zufolge haben aber auch die westlichen Staaten ihren Beitrag zu leisten.

"Dies ist ein grenzüberschreitendes Verbrechen, das eine grenzüberschreitende Antwort erfordert", sagt sie und fügt hinzu: "Es zeigt auch die Rolle, die die Finanzindustrie, die Banken und die Technologiebranche spielen müssen. Es reicht nicht aus, ein Experte für die Bekämpfung des Menschenhandels zu sein, man braucht auch Cyberexperten, Finanz- und Kryptoexperten in den Strafverfolgungsbehörden.

Laut dem Bericht von CloudSEK sind britische Unternehmen und Bürger:innen am stärksten von diesem Betrug betroffen, und obwohl die Regierung Maßnahmen gegen den Betrug ergriffen hat, ist Casulli der Meinung, dass sie immer noch nicht genug gegen die Lager unternimmt.

"Die Tatsache, dass es uns gelungen ist, diesen Betrug mit den Zwangslagern in Verbindung zu bringen, zeigt, dass das Vereinigte Königreich auch etwas gegen den Menschenhandel unternehmen muss, weil es davon betroffen ist", sagte sie.

Abgesehen von den finanziellen Verlusten weisen Experten auch auf die emotionale Notlage hin, die solche Betrügereien mit sich bringen. "Er hat sich einen Monat, nachdem ich mit ihm gesprochen habe, umgebracht", sagte Troy Gochenour von der Global Anti Scam Organisation (GASO) über einen Briten, der um über 100 000 Euro betrogen worden war.

"Die Strafverfolgungsbehörden kommen schon mit den Betrügereien beim "Schweineschlachten" kaum hinterher, und das ist vielleicht der Grund, warum wir nicht so viel über den Job-Betrug hören", sagte Gochenour gegenüber Euronews Next. Der Freiwillige, der selbst einmal Opfer eines Betrugs wurde, hofft, dass Maßnahmen zum Schutz der Menschen ergriffen werden.

"Bevor das geschieht, wird noch viel mehr Geld gestohlen werden, das wahrscheinlich nie zurückgegeben wird", sagte er.

Dieser Artikel ist der zweite Teil einer zweiteiligen Untersuchungsreihe. Im ersten Teil erfahren Sie, wie Euronews Next den Betrug aufgedeckt hat, bei dem bereits geschätzte 100 Millionen Euro von den Opfern veruntreut wurden.

Yahoo Nachrichten

Yahoo Nachrichten